企业网站加密技术解析

日期 : 2026-03-01 21:02:45

在数字经济高速发展的今天,企业网站已成为品牌展示、业务开展、用户交互的核心载体,其承载的企业核心数据、用户隐私信息(如手机号、支付凭证、个人身份信息)等资产的安全性,直接关系到企业声誉、用户信任乃至合规经营。加密技术作为网站安全的核心防护手段,通过对数据进行编码转换,实现“未授权者无法读取、篡改”的目标,构建起网站安全的第一道防线。本文将从加密技术的核心价值出发,系统解析企业网站常用加密技术、部署场景、实施要点及前沿趋势,帮助企业全面掌握加密技术的应用逻辑,规避安全风险。

一、企业网站加密的核心价值与合规要求

1.1 核心价值

企业网站加密的核心目的是保障数据在“传输、存储、交互”全流程的安全性,具体体现在三个维度:一是保护数据机密性,防止用户信息、企业商业数据(如客户名单、交易记录)在传输或存储过程中被窃听、窃取;二是保障数据完整性,避免数据被非法篡改(如订单金额、用户信息被恶意修改);三是实现身份认证,确认网站主体的合法性,防止钓鱼网站冒充企业官网,规避用户信任危机。

据国际网络安全联盟(ICSA)统计,全球因加密漏洞导致的数据泄露事件中,72%源于前后端通信链路的薄弱环节,可见加密技术对企业网站安全的决定性作用。

1.2 合规要求

当前,全球范围内对网站数据安全的合规监管日益严格,加密技术已成为企业合规的“生命线”。我国《网络安全法》《数据安全法》《个人信息保护法》明确要求,企业需对收集的用户个人信息进行加密存储和传输;欧盟GDPR、美国CCPA等国际法规也强制要求,涉及个人敏感数据的网站必须采用符合标准的加密技术,否则将面临巨额罚款。此外,金融、政务等特殊行业,还需满足更严格的加密合规要求,如我国政务系统强制要求采用国密算法,金融行业需在2024年全面弃用TLS 1.1及以下版本协议。

二、企业网站核心加密技术解析

企业网站加密技术可分为三大场景:传输层加密、存储层加密、应用层加密,不同场景对应不同的技术方案,各有侧重、协同发力,构建全链路加密防护体系。

2.1 传输层加密:守护数据“路上安全”

传输层加密是企业网站最基础、最核心的加密场景,主要解决“数据从用户浏览器到企业服务器之间的传输安全”,避免数据在网络传输中被中间人拦截、窃听或篡改。核心技术以TLS协议为核心,衍生出HTTPS、SSL证书等具体应用。

2.1.1 TLS协议:传输加密的核心标准

TLS(传输层安全协议)是SSL(安全套接层)的继任者,目前主流版本为TLS 1.2和TLS 1.3,其中TLS 1.3凭借更优的性能和安全性,已成为企业网站的首选。TLS协议通过“握手过程”建立安全连接,核心优势的在于:一是将握手时间从TLS 1.2版本的2-RTT压缩至1-RTT,延迟降低40%(Cloudflare 2024实测数据);二是强制前向保密(PFS),彻底杜绝RSA密钥交换的被动解密风险;三是支持更安全的加密套件,提升数据传输的抗攻击能力。

需注意的是,部分老旧协议已存在致命漏洞,属于行业禁用范围,具体如下:

|

协议版本

|

关键漏洞

|

行业禁用时间表

|

|---|---|---|

|

SSL 3.0

|

POODLE攻击(CBC填充漏洞)

|

2023年PCI DSS强制下线

|

|

TLS 1.0

|

BEAST/CRIME攻击链

|

中国等保2.0三级要求禁用

|

|

TLS 1.1

|

缺乏AEAD支持

|

2024年金融行业全面弃用

|

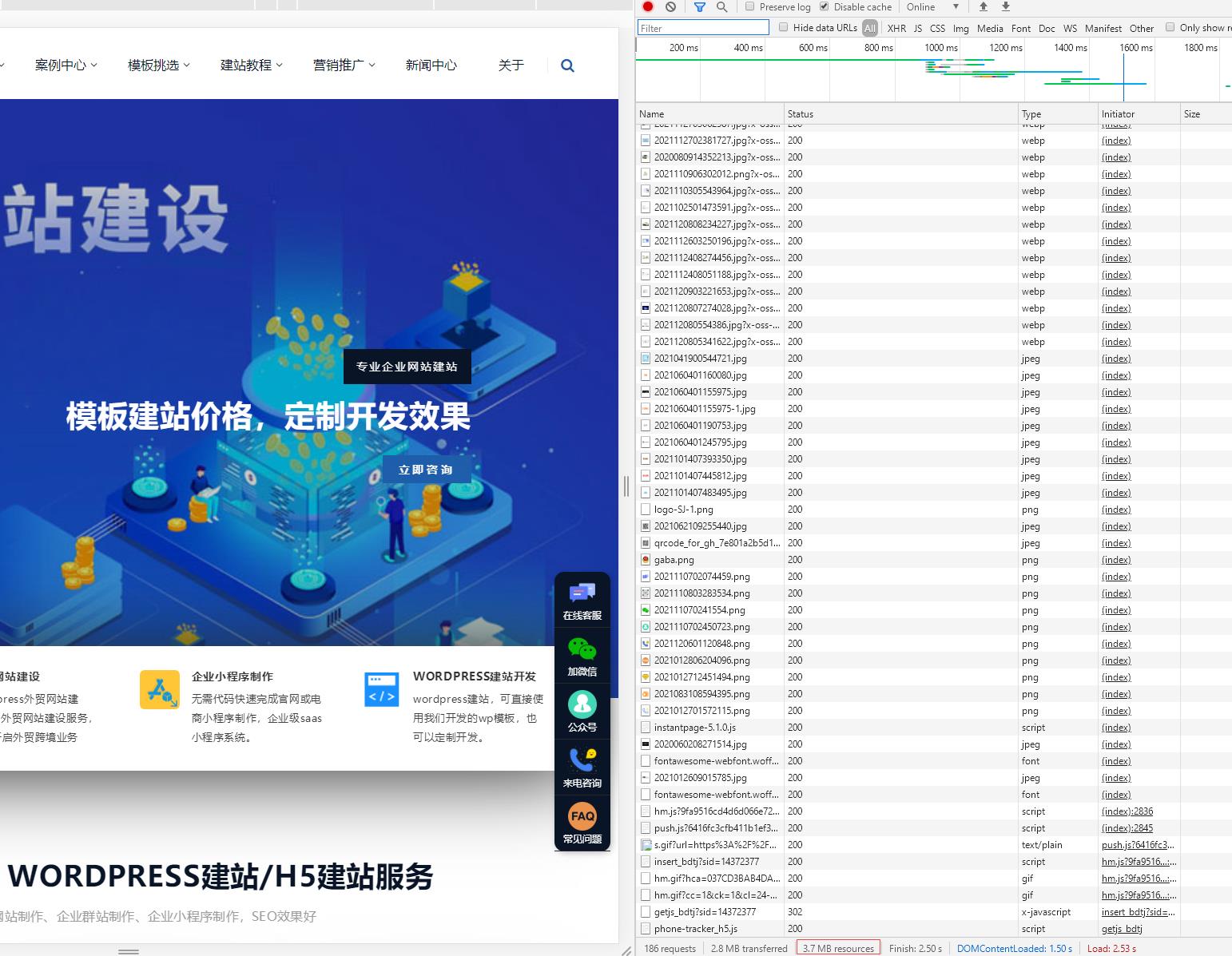

2.1.2 HTTPS:网站传输加密的落地形式

HTTPS(超文本传输安全协议)是HTTP协议与TLS协议的结合,通过在HTTP数据传输前添加TLS加密层,实现数据传输的机密性和完整性。与HTTP相比,HTTPS的核心优势的在于:地址栏显示“锁形”图标,提升用户信任度;可避免浏览器提示“不安全”警告,防止用户流失;同时有助于提升搜索引擎排名(谷歌、百度等均优先收录HTTPS网站)。

企业部署HTTPS的核心是安装SSL/TLS证书,证书作为“网站身份凭证”,由权威CA(证书颁发机构)签发,确保用户浏览器能验证网站的合法性,避免钓鱼网站冒充。

2.1.3 SSL/TLS证书:身份认证与加密的核心载体

SSL/TLS证书的核心作用是“身份认证+加密传输”,其本质是包含网站域名、企业信息、公钥的数字凭证,分为三种类型,企业需根据自身场景选择:

|

证书类型

|

验证强度

|

适用场景

|

|---|---|---|

|

DV(域名验证)

|

低

|

个人网站、测试环境、小型企业展示站

|

|

OV(组织验证)

|

中

|

企业官网、业务系统、普通电商网站

|

|

EV(扩展验证)

|

高

|

金融平台、大型电商、政务网站(地址栏显示企业名称,信任度最高)

|

此外,证书按部署方式可分为单域名证书(保护一个域名)、通配符证书(保护*.example.com)、多域名证书(SAN,保护多个不同域名),企业可根据域名数量灵活选择。证书生命周期管理是关键,需注意:证书有效期通常为90天(如Let’s Encrypt)或1年,必须提前通过Certbot、acme.sh等工具实现自动化续期,避免证书过期导致网站无法访问。

2.2 存储层加密:守护数据“静态安全”

存储层加密针对网站服务器、数据库中存储的静态数据(如用户密码、客户信息、企业文档),防止服务器被入侵后,数据被直接窃取。核心技术分为文件加密和数据库加密两大类,需结合数据敏感程度选择合适的方案。

2.2.1 文件加密:保护静态文件安全

文件加密主要用于保护网站服务器上的静态文件(如PDF文档、Excel表格、图片、备份文件),核心分为两种模式:

一是对称加密(如AES),加密和解密使用同一密钥,速度快、适合大文件加密,常用算法为AES-128/256、ChaCha20,其中AES-GCM性能突出,单核CPU可达40Gbps加密吞吐(Intel QAT加速卡实测),但需硬件支持CLMUL指令集,否则性能会暴跌80%;二是非对称加密(如RSA/ECC),使用公钥加密、私钥解密,适合小文件或密钥加密,安全性更高,但计算开销较大。

常见的文件加密方案包括:PGP/GPG(适合跨组织文件传输,支持签名+加密,常用于邮件、备份文件保护)、磁盘级加密(FDE,如BitLocker、FileVault、LUKS,保护整块磁盘,适合服务器/笔记本)、应用层文件加密(应用生成AES密钥,使用RSA/ECC加密AES密钥,文件使用AES加密)。

2.2.2 数据库加密:保护核心数据安全

数据库是企业网站核心数据的存储核心,数据库加密主要分为三个层级,从易到难、从基础到高阶逐步提升安全等级:

1. 透明数据加密(TDE):数据库自动加密数据文件,对应用透明,无需修改代码,部署简单,适合MySQL、PostgreSQL、SQL Server、Oracle等主流数据库,缺点是无法防止数据库账号泄露导致的访问风险;

2. 列级加密:对敏感字段(如身份证、手机号、支付密码)单独加密,常用AES、RSA、SM4算法,粒度更细、安全性更高,但需要对应用进行改造;

3. 应用层加密(End-to-End):应用在数据写入数据库前进行加密,数据库永远看不到明文,安全性最高,但开发成本高,且无法对加密字段进行索引查询。

数据库加密的核心是密钥管理,需采用KMS(密钥管理服务,如AWS KMS、Azure Key Vault、HashiCorp Vault)实现密钥分级管理(主密钥+数据密钥),定期轮换密钥,并遵循“最小权限原则”,审计密钥使用记录,避免密钥泄露导致加密失效。

2.3 应用层加密:守护数据“交互安全”

应用层加密针对网站应用程序本身,解决“数据在应用交互过程中的安全”,如用户登录、表单提交、API调用等场景,核心技术包括哈希算法、非对称加密、消息认证码等,常与传输层、存储层加密配合使用。

2.3.1 哈希算法:用户密码加密的核心方式

哈希算法(如SHA-256、bcrypt、Argon2)是一种“单向加密”技术,可将任意长度的输入转换为固定长度的哈希值,无法反向解密,适合用于用户密码存储。企业网站存储用户密码时,严禁存储明文,需通过“加盐哈希”的方式(在密码中添加随机字符串后再进行哈希计算),防止彩虹表攻击,提升密码安全性。

SHA-256作为常用哈希算法,广泛应用于密码存储、数据完整性验证(如下载文件后计算SHA-256哈希,与官方提供值比对,确保文件未被篡改)、区块链交易验证等场景。

2.3.2 非对称加密:敏感数据交互的核心技术

非对称加密(如RSA、ECC)使用“公钥+私钥”的密钥对,公钥可公开,私钥仅由企业自身保管,核心应用场景包括:用户敏感信息加密(如支付密码、身份证号)、数字签名(验证数据来源的合法性,防止数据被篡改)、密钥交换(如TLS握手过程中,通过公钥加密预主密钥,实现安全密钥交换)。

ECC(椭圆曲线加密)作为新兴的非对称加密算法,正逐步替代RSA,其优势的在于:相同安全强度下,secp256r1密钥长度仅为RSA-3072的1/8,显著降低移动端能耗,美国NSA Suite B标准推荐曲线为P-384 > P-256 > Brainpool,可避免NIST可疑参数争议;而RSA虽仍被广泛使用,3072bit密钥已成为2025年基线,但密钥生成耗时比ECC高17倍(AWS KMS压力测试),且银行等传统行业面临SWIFT网络强制要求RSA-4096签名兼容的迁移困境。

2.3.3 消息认证码(HMAC):API交互安全的核心保障

HMAC(基于哈希的消息认证码)结合加密哈希函数(如SHA-256)和密钥,用于验证消息的完整性和真实性,确保只有持有密钥的一方能生成有效HMAC,防止中间人篡改。其核心应用场景包括:RESTful API请求认证(客户端使用共享密钥生成请求参数的HMAC,服务器验证以防止重放攻击)、JWT(JSON Web Tokens)签名(确保Token未被篡改)、OAuth 2.0协议消息验证等。

三、企业网站加密技术部署实战与常见误区

3.1 部署实战步骤

企业网站加密部署需遵循“从基础到高阶、从核心到全面”的原则,分步骤落地,确保加密效果与业务可用性兼顾:

1. 基础部署:实现全站HTTPS,选择合适的SSL/TLS证书(根据企业规模和场景选择DV/OV/EV证书),部署时确保证书链完整(根证书+中间证书+服务器证书),启用TLS 1.2/1.3,禁用弱加密套件(如RC4、3DES),并通过服务器配置实现HTTP到HTTPS的301重定向,根治混合内容问题(确保所有资源均通过HTTPS加载);

2. 存储加密:对服务器磁盘启用FDE加密,对数据库启用TDE加密,对敏感字段采用列级加密,将密钥统一托管在KMS/HSM(硬件安全模块),定期轮换密钥;

3. 应用加密:用户密码采用“加盐哈希”存储,敏感数据交互采用ECC/RSA加密,API接口启用HMAC签名验证,实现JWT令牌加密传输;

4. 监控与维护:定期使用SSL Labs等工具扫描SSL配置,监控证书有效期,建立CVE漏洞的48小时修复机制,定期审计密钥使用记录和加密操作日志。

3.2 常见误区与规避方法

很多企业在加密部署过程中,容易陷入误区,导致加密失效或影响业务正常运行,常见误区及规避方法如下:

|

常见误区

|

潜在风险

|

规避方法

|

|---|---|---|

|

只启用HTTPS,忽视存储加密

|

服务器、数据库被入侵后,核心数据直接泄露

|

同步部署存储层加密,对敏感数据进行分级加密保护

|

|

证书不自动续期

|

证书过期,网站无法访问,影响业务正常开展

|

使用Certbot、acme.sh等工具实现证书自动化续期,设置到期提醒

|

|

密钥与加密文件/数据库放在同一服务器

|

服务器被入侵后,密钥和加密数据同时泄露,等于未加密

|

采用KMS/HSM托管密钥,实现密钥与数据分离存储

|

|

只用TDE保护数据库

|

无法防止内部账号滥用、数据库权限泄露导致的数据泄露

|

结合列级加密、应用层加密,配合权限管控和操作审计

|

|

使用弱加密算法(MD5、DES、SSL 3.0)

|

加密数据易被破解,引发数据泄露风险

|

弃用弱算法,优先选择AES-256、ECC、TLS 1.2/1.3等安全算法

|

四、企业网站加密技术前沿趋势与未来展望

4.1 前沿技术趋势

随着网络建设攻击技术的升级和量子计算的发展,企业网站加密技术正朝着“更安全、更高效、更智能”的方向发展,核心趋势包括:

1. 后量子密码学(PQC)商业化落地:量子计算的发展使得传统RSA、ECC等算法面临被破解的风险,当前正处于“混合加密过渡期(2024-2027)”,企业需部署“现行算法+NTRU/CRYSTALS-Kyber双栈”,未来将逐步过渡到NIST最终标准算法(ML-KEM/SABER),Google实验数据显示,混合加密性能损耗≤15%;

2. 国密算法的广泛应用:我国《密码法》推动国产密码技术自主可控,SM2(非对称加密)、SM3(哈希算法)、SM4(对称加密)等国密算法已成为政务、金融等关键领域的强制标准。目前已建成全球最大的国密根证书体系,覆盖用户超12亿,2025年第一季度国密SSL证书签发量同比增长近10倍,未来将逐步拓展到电子商务、医疗卫生等行业;

3. 自适应加密技术普及:自适应HTTPS加密可实现“智能切换”,当浏览器和服务器都支持国密算法时,自动使用SM2算法;若一方不支持,则回退至国际通用算法。更先进的混合模式(如SM2MLKEM768)已实现国密与后量子密码的融合,进一步提升安全等级;

4. 零信任架构下的加密重构:零信任架构强调“永不信任、始终验证”,结合SPA(单包授权)协议和服务网格mTLS实践,实现首包认证和工作负载证书自动轮换,腾讯云实测显示,该方案可使DDoS攻击流量下降92%;

5. AI赋能加密安全:通过LSTM模型识别TLS握手异常(准确率98.7%),监控加密流量中的异常行为,实现威胁自动狩猎,提升加密体系的可观测性和响应效率。

4.2 企业加密部署未来建议

对于企业而言,加密技术的部署不是一次性的工程,而是持续优化、动态调整的过程,未来可从三个方面入手:一是建立“纵深防御”体系,覆盖传输、存储、应用全链路,结合身份认证、权限管控、安全审计,构建全方位加密防护;二是提前布局量子安全,每年投入至少15%的安全预算用于PQC研发和部署,避免“先收集密文、后解密”的风险;三是动态跟踪合规要求,适配不同地区的加密标准(如中国强制SM系列算法、欧盟禁用NIST可疑曲线、俄罗斯强制GOST 34.10-2021算法),避免合规风险。

五、总结

加密技术是企业网站安全的核心基石,也是企业合规经营、赢得用户信任的关键。本文从传输层、存储层、应用层三个核心场景,系统解析了企业网站常用加密技术的原理、应用场景和部署要点,梳理了常见误区和前沿趋势。对于企业而言,需结合自身业务场景、数据敏感程度和合规要求,选择合适的加密技术方案,实现“安全与体验兼顾、合规与发展同步”。在网络安全威胁日益复杂的今天,只有持续优化加密体系,紧跟技术趋势,才能有效守护企业和用户的数据安全,为企业数字化发展保驾护航。

上一篇:企业网站建设的进步路径与实操方法

下一篇:构建长效运营的五大核心策略

相关文章

相关文章

精彩导读

精彩导读

热门资讯

热门资讯